能力中心

本站所有文章均为原创,如需转载请注明出处

近日,之前借助驱动人生的升级推送功能,2小时攻击10万用户的木马病毒再次出现更新。特点是通过填充大量垃圾数据来逃避查杀,同时将大文件拷贝到多个系统目录下,通过注册表启动项,菜单启动项和任务计划启动项进行自启。

“驱动人生”病毒因为借助驱动人生的升级推送功能在短时间攻击了上万的用户而成名,自诞生以来,平均一周的时间就会更新新的攻击模块。2018年12月14日 利用“驱动人生”系列软件升级通道下载,利用“永恒之蓝”漏洞攻击传播。一直到近日检测到“驱动人生”病毒更新了增肥木马模块来逃避查杀和设置自启动。斗象应急响应团队,近日已收到多起来自客户的感染事件。以下是针对增肥木马的分析报告:

病毒文件:EeeR9Sj.exe

大小: 64811888 bytes

MD5: A8643481A5AF45EC6277DEF7BE8B3823

SHA1: A98C2266712F2A6B4ED1BD1328451D556F87097E

CRC32: C2975D95

病毒文件: eZknbnUI.exe

大小: 54703328 bytes

MD5: D05BE840195E2B821E0D93A0FD72DECB

SHA1: 5D2E54337745D5884019F7B58507C088A1DB97FC

CRC32: 2FB5B227

该木马名称是随机的,每个增肥文件的名称也是随机生成的;木马会在自身代码后添加很多垃圾数据,生成50M左右的大文件来逃避特征查杀。

数字签名:Shenzhen Qitu Software Technolgy Co., Ltd.

该木马启动后会在多个系统目录下释放增肥的木马文件,以随机的方式生成的文件名。

C:\windows;

C:\Users\admin\AppData\Roaming;

C:\Users\gouchen\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup;

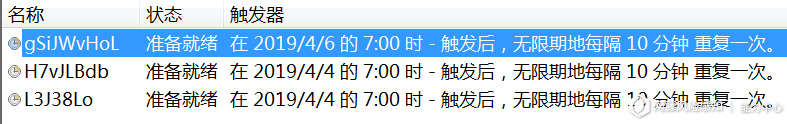

通过schtasks 创建任务计划:

schtasks /create /ru system /sc MINUTE /mo 10 /ST 07:00:00 /TN gSiJWvHoL /tr “cmd.exe /c C:\Windows\LkZ3ojrNLy.exe”

通过注册表启动项添加开机自启,并把C:/Users/admin/AppData/Roaming目录下的增肥木马当作启动程序:

HKEY_LOCAL_MACHINE\SOFTWARE\Micrisift\Windows\CurrentVersion\Run

1.关闭暂时不必要的端口(如445端口);

2.尽量关闭不必要的文件共享;

3.采用高强度的密码,避免使用弱口令密码,并定期更换密码;

4.打开系统自动更新,并检测更新进行安装;

5.系统打上 MS17-010 对应的 Microsoft Windows SMB 服务器安全更新 (4013389)补丁程序。详细信息请参考链接:http://www.catalog.update.microsoft.com/Search.aspx?q=MS17-010 。

被感染的用户可以尝试手动删除病毒:

删除病毒文件:

C:\Windows\Temp\sartpg.exe

%appdata%\Microsoft\cred.ps1

C:/Windows/随机名.exe

C:/Users/admin/AppData/Roaming/随机名.exe

C:/Users/admin/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/Startup/随机名.exe

删除以下计划任务:

cmd.exe /c C:\Windows\LkZ3ojrNLy.exe

删除菜单启动项下的病毒文件:

C:\Users\gouchen\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\uwaya21q.exe

删除注册表中的恶意启动项以及操作文件:

HKEY_LOCAL_MACHINE\SOFTWARE\Micrisift\Windows\CurrentVersion\Run

C:/Users/admin/AppData/Roaming/dK6WfHz5.exe

MD5:

D5E1DBEB17F7C04D25353FE1D6DD40DC

55F7CC72B8EEB5813B16C23955FED4C4

A8643481A5AF45EC6277DEF7BE8B3823

D05BE840195E2B821E0D93A0FD72DECB

470B4F5BC84DB74AB1935186A3B5219F

263CDB49FAB5C587D17C3428936174E8

部分硬编码:

.?AV

.?AV?$_Func_base@XABVWalkHandleHelper@@@std@@

.?AV?$_Func_impl_no_alloc@V

password12

C:\\windows\temp

This service only runs when Performance Data Helper is activated.

Software\Microsoft\Windows\CurrentVersion\Run

—–BEGIN RSA PUBLIC KEY—–MIGJAoGBAJ/pgAk5IFg+97WOlgPOr7D77xhWgBMj9gKL9EplpCT6XZl+hRCDSqtit+TN6g5r+p3lUuNNO8cSDBeeUNcx+j69KDGixTEM5lcxMGokY5WK/krZAG+TwDXCLiTy26j/s5bJrb0e9x9q9STdhdpXZgV7xXqyxpmM1xVaYN2Oo2RfAgMBAAE=—–END RSA PUBLIC KEY—–

匿名

2019/04/19 14:08